A continuación conozca cinco buenas prácticas que debemos tener en cuenta en todo dispostivo conectado a Internet para evitar ser víctima de estos criminales.

Los ciberataques se llevan a cabo cada vez con más frecuencia y ante esta actividad que busca conseguir nuestros datos personales y perpetrar sus estafas, debemos estar protegidos y hacerle frente.

A continuación conozca cinco buenas prácticas que debemos tener en cuenta en todo dispostivo conectado a Internet para evitar ser víctima de estos criminales.

Últimas noticias

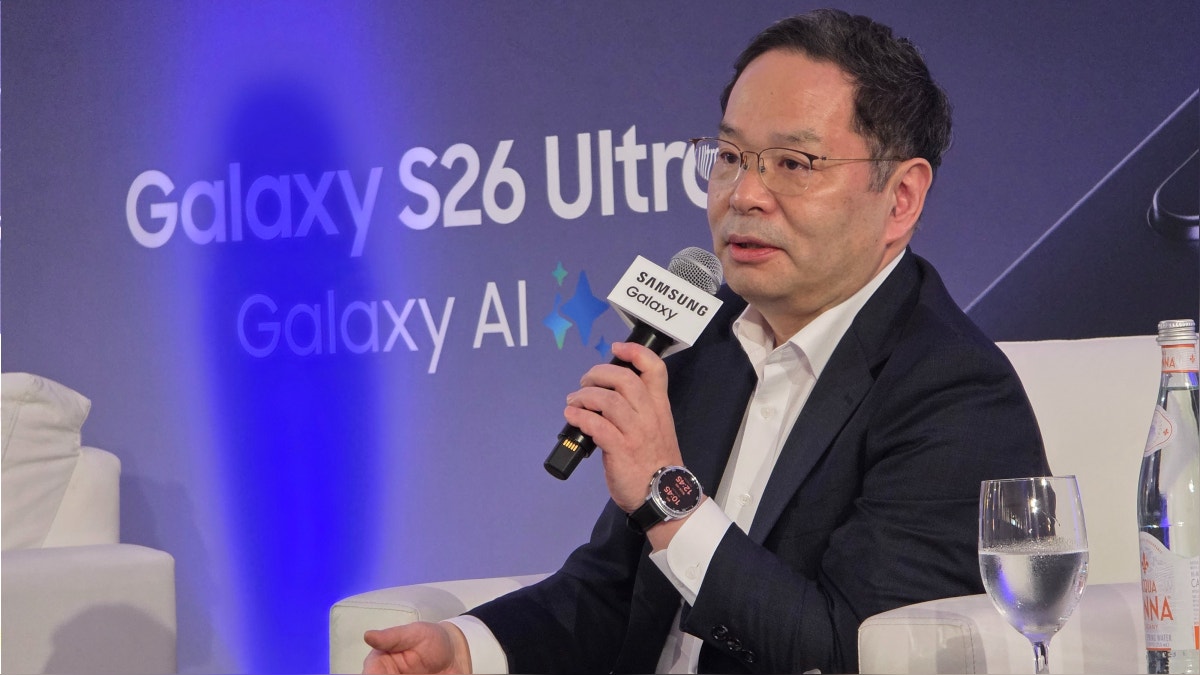

![El nuevo Galaxy S26 en imágenes: diseño, pantalla, cámaras y funciones de IA [FOTOS] El nuevo Galaxy S26 en imágenes: diseño, pantalla, cámaras y funciones de IA [FOTOS]](https://f.rpp-noticias.io/2026/02/26/portada_1919328.jpg?width=160&quality=60)

![¡En plena audiencia! Acusado atacó a jueza que le negó la libertad condicional [VIDEO]](https://e.rpp-noticias.io/small/2024/01/04/mmd-vd-20240104-clj-usa-justiciacriminalidad-349g2vy-es-1520871mp4_1520872.webp)