Actrices como Jeniffer Lawrence, Kate Upton o Mary Elizabeth Winstead fueron algunas víctimas de ´robo´ de fotografías íntimas y fueron expuestas en las redes sociales.

La filtración de decenas de fotografías de famosos en internet ha puesto en cuestión la seguridad de los servicios de almacenamiento de datos en la nube, una cuestión que muchos consumidores siempre han visto con recelo.

Las imágenes de actrices como Jeniffer Lawrence posando para la cámara desnuda en fotos privadas que no estaban pensadas para que vieran la luz corrieron como la pólvora en las redes sociales para indignación de la actriz, que ha amenazado con demandar a cualquier medio que publique sus "fotografías robadas".

¿El culpable? Una posible brecha de seguridad aún por confirmar en el sistema de iCloud de Apple, que facilita el almacenaje de datos en el mundo virtual sin ocupar espacio en la memoria real de los aparatos electrónicos, y que la compañía está investigando.

Las imágenes fueron difundidas en un mensaje en el foro 4chan por una persona (o grupo) anónima, que aseguraba que fueron obtenidas de las cuentas de iCloud de Lawrence y otras famosas como Kate Upton y Mary Elizabeth Winstead.

Los expertos en seguridad barajan varios escenarios posibles para que los piratas informáticos tuvieran acceso libre a sus cuentas en la nube, para horror de las actrices y temor de los usuarios comunes, que en ocasiones no son conscientes de que sus datos están siendo almacenados.

Una de las opciones es que hubieran obtenido el correo electrónico de las víctimas y lograran engañar al servicio de iCloud para solicitar una contraseña nueva adivinando la pregunta de seguridad.

Otra, según indicó Jesús Molina, consultor de seguridad independiente, es que los piratas encontraran una vulnerabilidad que permitiera el acceso a su cuenta, por ejemplo a través de la aplicación "Find my iPhone" (encuentra mi teléfono), que permite el rastreo y bloqueo a distancia de un teléfono perdido o robado.

La mayoría de los servicios on line tienen un número determinado de intentos para introducir la contraseña pero, según descubrieron recientemente dos ingenieros rusos del grupo informático Defcon Group DCG#7812, este no era el caso de esta aplicación, algo que ya ha sido reparado.

Molina consideró que "no es una exageración" la desconfianza desatada entre algunos usuarios tras este incidente porque, en realidad, "no sabemos dónde van nuestros datos".

Además que "mucha gente tiene cosas en la nube sin saberlo" ya que hay teléfonos móviles inteligentes en los que "los servicios de localización están activados por defecto", y consideró que las compañías "juegan con nuestra vagancia e ignorancia".

"Nos cuesta ir hasta la configuración, ver si está activado, si no está activado...", dijo Molina, aunque consideró que este incidente "va a ayudar a la gente a que vea lo que tienen".

Apple ha descartado que iCloud y "Find my iPhone" fueran pirateados para robar fotos íntimas de famosas y explicó que el ataque se produjo empleando "nombres de usuario, contraseñas y preguntas de seguridad" de las personalidades del espectáculo, "una práctica que se ha convertido en muy frecuente en internet".

El equipo que analizó el incidente señaló que este tipo de incidencias ocurren por la deficiente seguridad de las cuentas de los usuarios y recomendó el establecimiento de contraseñas difíciles de descifrar y la activación del método de verificación de dos pasos.

En este sentido, coincidió en que se utilizan contraseñas "muy inseguras" pero reconoció que "es muy difícil para una persona de a pie decir: voy a usar un "password" que nunca he usado antes o voy a usar uno muy complicado".

El experto considera que como usuarios "tendríamos que implicarnos más" y leer todas las condiciones que las compañías nos presentan a la hora de bajarnos una aplicación.

Por parte de las empresas "debería de haber una forma de que pudieras saber qué datos está enviando tu teléfono, de forma fácil y sencilla. Qué estamos mandando y a qué fuente".

En cuanto al autor o autores del ataque informático, Molina cree que lo hizo alguien que buscaba notoriedad, ya que "si hubiera vendido estas fotos a publicaciones hubiera obtenido más dinero".

"Probablemente es un chico o un grupito de chicos que no tenía mucha idea de lo que estaban haciendo, lo consiguieron y luego no lo pensaron mucho", añadió.

El grupo de seguridad para aplicaciones móviles HAckApp señaló en un comunicado la necesidad de educarnos en materia de seguridad en la red en un mundo en el que "las protecciones privadas nunca han sido tan débiles".

"Se debe considerar que se puede acceder a todos los datos de sus aparatos "inteligentes" desde internet, que es un lugar de anarquía, y, como resultado, puede ser fuente de una actividad indeseable y hostil", dijo el grupo.

La Unión Americana de Libertades Civiles (ACLU) señaló que Apple, Google y otras grandes compañías tecnológicas deberían saber que "millones de sus usuarios usan con frecuencia" sus productos para realizar actividades "íntimas" y "sensibles", por lo que deberían ofrecer opciones de fotos privadas para evitar que se suban a la nube.

EFE

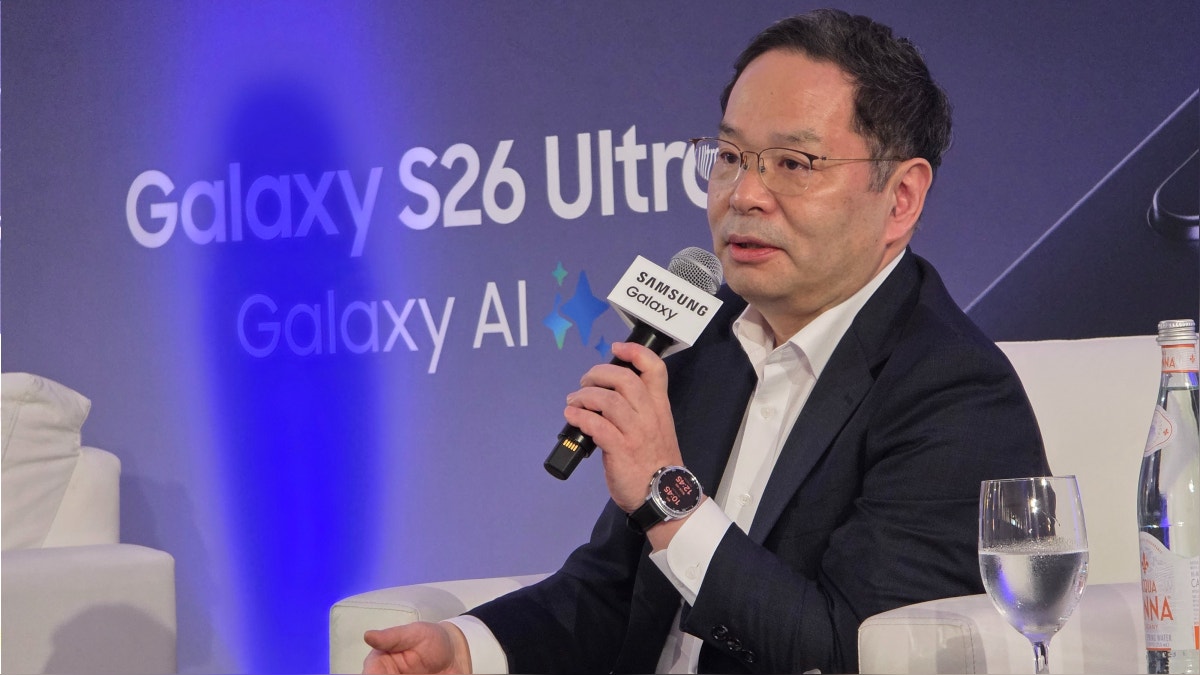

![El nuevo Galaxy S26 en imágenes: diseño, pantalla, cámaras y funciones de IA [FOTOS] El nuevo Galaxy S26 en imágenes: diseño, pantalla, cámaras y funciones de IA [FOTOS]](https://f.rpp-noticias.io/2026/02/26/portada_1919328.jpg?width=160&quality=60)

![¡En plena audiencia! Acusado atacó a jueza que le negó la libertad condicional [VIDEO]](https://e.rpp-noticias.io/small/2024/01/04/mmd-vd-20240104-clj-usa-justiciacriminalidad-349g2vy-es-1520871mp4_1520872.webp)

![Hernán Barcos dio rotundo concepto sobre recibimiento de hinchas de Universitario en el estadio Monumental [VIDEO] Hernán Barcos dio rotundo concepto sobre recibimiento de hinchas de Universitario en el estadio Monumental [VIDEO]](https://f.rpp-noticias.io/2026/02/27/023602_1843251.jpg?width=320&quality=80)